L’Etat Français et Allemand par le biais de l’Agence Nationale de la Sécurité des Systèmes d’Information (ANSSI) et la Bundesamt für Sicherheit in der Informationstechnik (BSI) rappellent en 2021 la multiplication par 4 des incidents cyber en une année. Leurs impacts dévastateurs soulignent l’importance de la gestion de la sécurité des SI au sein des organisations. Il est régulièrement rappelé les conséquences d’un chiffrement des données induit par les ransomware. La situation est d’autant plus préoccupante que les attaquants arrivent à contourner les antivirus installés sur l’ordinateur de ses victimes. Ce nouveau constat pose un énorme problème de cybersécurité. Néanmoins, cela reste possible de contrer les pirates efficace !

Mais concrètement, par quel moyen les programmes malveillants arrivent à s’infiltrer ? Et surtout, comment tenter de s’en prémunir efficacement ?

Le malware le plus en vogue : le rançongiciel, crypto locker, ou ransomware

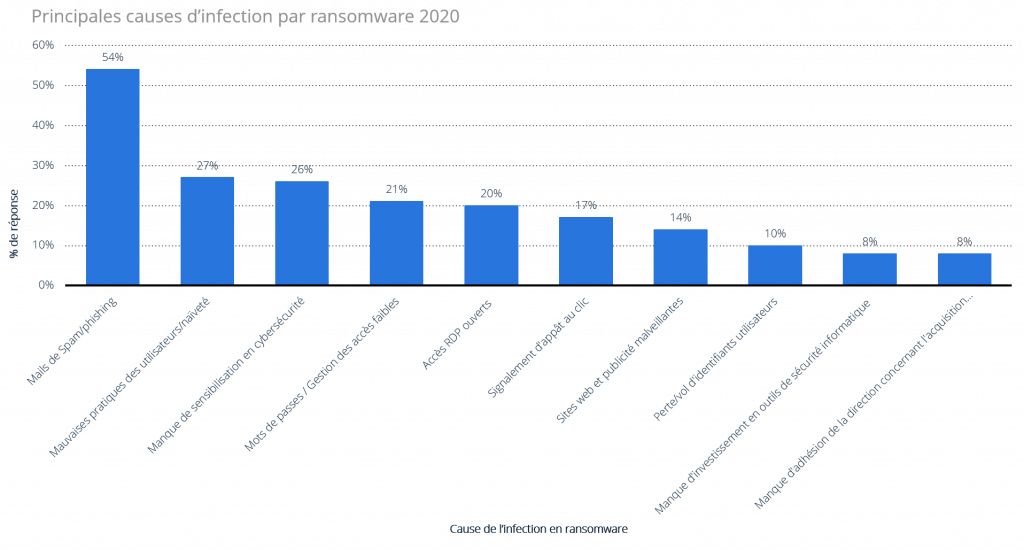

Animant encore tous les jours l’actualité cyber, l’attaque informatique par crypto locker, ransomware ou autre malwares est aujourd’hui l’une des plus courante, pratiquée du fait de son impact et surtout pour son aspect lucratif. Pour les mener, les pirates informatiques pratiquent différentes stratégies avec des canaux différents. Néanmoins, l’essentiel des attaques malveillantes cible l’utilisateur à son insu. En effet, ces types de menaces s’introduisent le plus souvent par le biais de mails phishing ou spam comme le démontre le rapport Datto consacré aux attaques de type rançongiciel de 2020.

Le manque de connaissances des utilisateurs crée un vecteur d’attaque des hackers porte préjudice aux entreprises. Cette situation accentue la vulnérabilité du système informatique face à l’intrusion. En effet, les groupes de cybercriminels le plus nuisibles délivrent des pièces-jointes contenant des virus, ou URL de sites internet à des fins malveillantes aux utilisateurs. Ces derniers ont vu exploser leur probabilité de recevoir une tentative de hameçonnage contenant des logiciels malveillants depuis la crise de la COVID et l’arrivée du télétravail massif .

De plus, la multitude d’outils utilisés par les pirates permettent d’éviter leur détection par des solutions de sécurité. En effet, il est de plus en plus complexe de contenir les attaques et les téléchargements de code malveillant passent parfois inaperçus à travers le pare-feu de l’entreprise. Pourtant, ces systèmes devraient éviter de propager les virus, voire protéger contre les intentions malveillantes. Cependant, la mise en place d’une barrière au niveau de l’utilisateur permet de contenir le risque de piratage : la menace est détectée grâce au collaborateur et le code malicieux n’arrive pas jusqu’au système visé par l’attaque.

En quoi la sensibilisation des utilisateurs est si importante face à cette propagation ?

Si l’utilisateur est cause de l’infection principale, c’est parce qu’il possède des failles connues. Pour pouvoir s’en défendre, il est judicieux de mettre en place une campagne de sensibilisation périodique. L’objectif est de rendre les utilisateurs moins vulnérables et de leur éviter d’être infectés et ainsi se protéger contre les attaques et éviter de se voir demander un jour une rançon.

De plus, il existe une grande quantité d’outils disponibles pour arriver à sensibiliser les utilisateurs et de se protéger même contre des menaces avancées. Ces actions de formation pour l’ensemble des collaborateurs doit rester pertinent, l’objectif n’est pas d’en faire des experts de la cybersécurité mais bien de prévenir des menaces les plus courantes comme se protéger du phishing, vecteur de cyberattaques les plus courantes.

Les thèmes les plus communs abordés sont :

- La cybercriminalité

- Les informations personnelles

- Comprendre le contenu et une pièce-jointe indésirables

- S’assurer de l’authenticité d’un expéditeur email

Un collaborateur sensibilisé sera moins enclin à télécharger des barres d’outils suspectes par exemple, et permettra ainsi d’éviter un piratage. Toutefois, n’allez pas penser que de déployer un outil de sensibilisation va être la solution de tout problème. Avant toute chose, il est judicieux de définir une stratégie de sensibilisation et ses objectifs. Pour se faire, nous recommandons ces étapes qui permettent à termes de diminuer les risques.

En conclusion il n’est pas possible de pouvoir sécuriser l’ensemble de vos terminaux avec un logiciel antivirus ou d’autres outils de sécurité comme l’analyse heuristique pour protéger vos données, les sortes d’attaques actuelles sont devenues trop personnalisées. Au vu de l’évolution des vulnérabilités techniques, la formation de l’utilisateur reste le rempart le plus efficace face aux hackers. Pour se défendre de façon cohérente, il est judicieux d’inclure une démarche de sensibilisation au sein de son organisation.